Kürzlich wurde eine bedeutende Schwachstelle entdeckt, die es Cyberkriminellen ermöglicht, E-Mails mit gefälschten Absenderadressen zu versenden, die scheinbar von Microsoft stammen. Insbesondere kann diese Schwachstelle genutzt werden, um E-Mails mit Absendern wie

[email protected] zu versenden, was das Vertrauen der Empfänger missbraucht und Phishing-Angriffe noch gefährlicher macht.

Hintergrund der Entdeckung

Der Sicherheitsforscher Vsevolod Kokorin, bekannt unter dem Nutzernamen Slonser auf der Plattform X (ehemals Twitter), hat die Schwachstelle aufgedeckt und öffentlich gemacht. Bereits am letzten Freitag warnte er die Öffentlichkeit vor dieser Bedrohung. Kokorin beschreibt die Schwachstelle als eine Möglichkeit, E-Mails von jeder beliebigenuser@domain zu senden.

Trotz der Übermittlung eines vollständigen Proof of Concept (PoC) und eines Demonstrationsvideos an Microsoft, hat der Konzern den Bericht mehrfach zurückgewiesen und behauptet, den Fehler nicht reproduzieren zu können. „Ich habe eine Schwachstelle gefunden, die es erlaubt, eine Nachricht von einer beliebigen user@domain zu senden“, erklärte Kokorin auf X. Enttäuscht über die Reaktion von Microsoft, beendete er schließlich die Kommunikation mit dem Unternehmen.

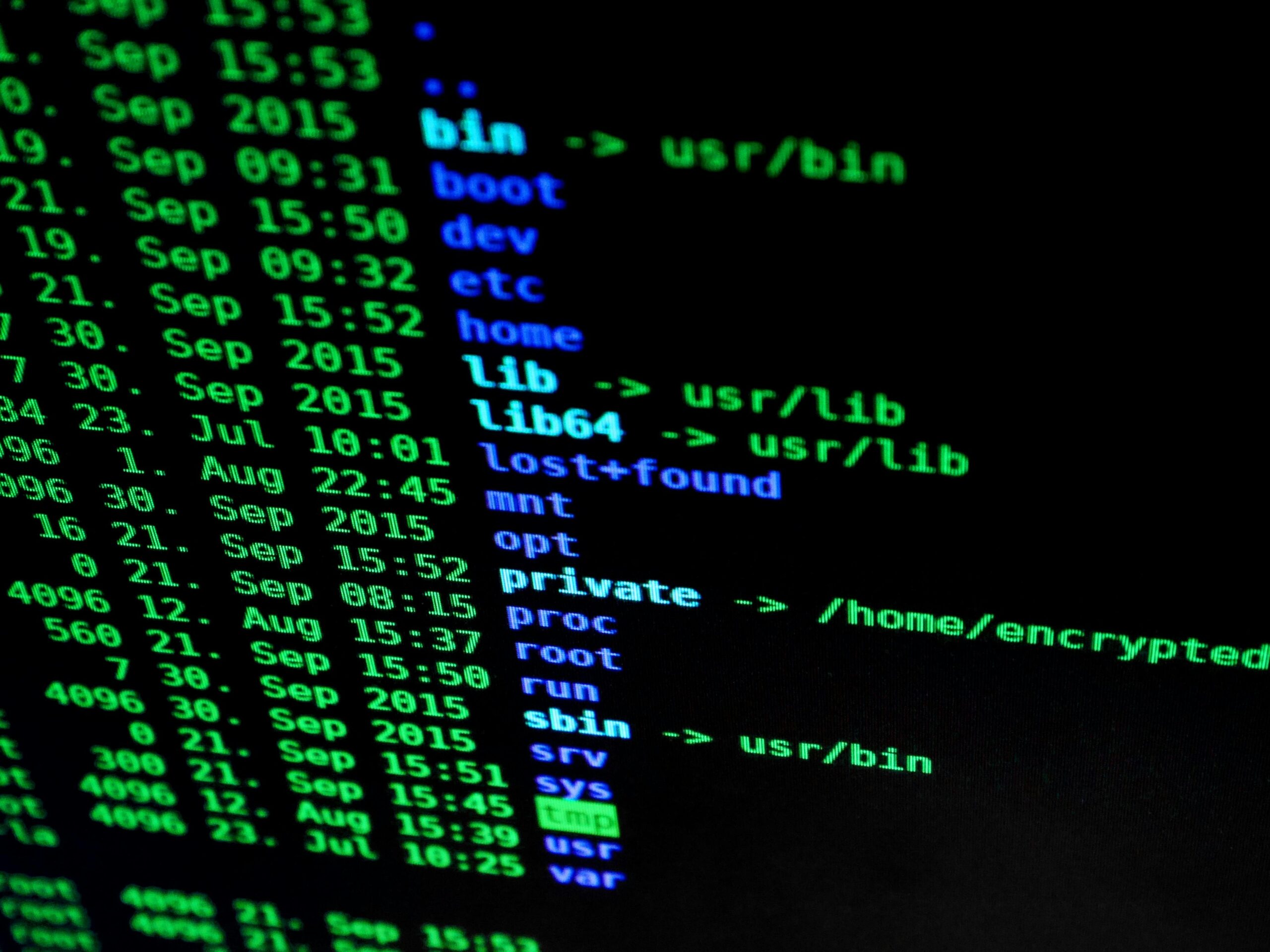

Als Beweis für die Schwachstelle veröffentlichte Kokorin einen Screenshot, der eine scheinbar von [email protected] stammende E-Mail zeigt – tatsächlich jedoch eine Fälschung.